Secciones

Servicios

Destacamos

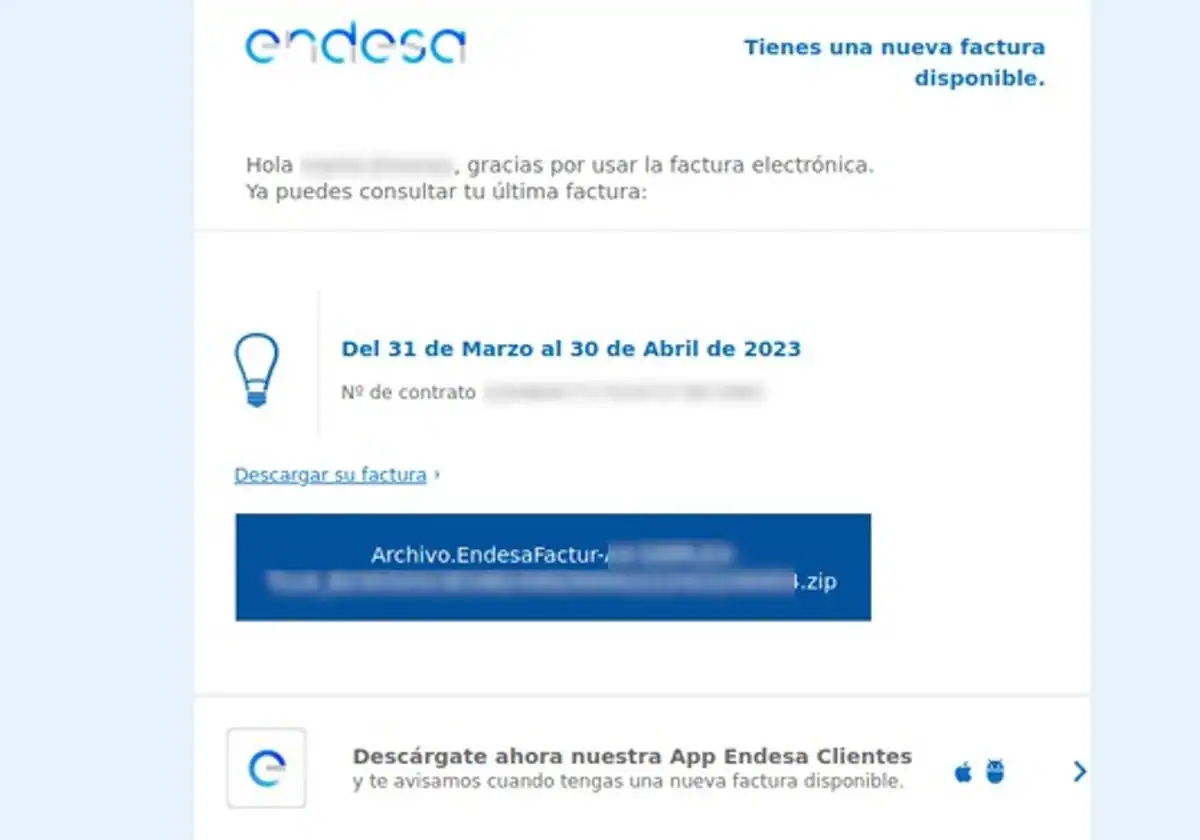

«Tienes una nueva factura disponible». Con este mensaje, acompañado del logo de Endesa, los ciberdelincuentes buscan que los usuarios 'piquen' y se descarguen un documento adjunto que infecta al dispositivo con un troyano.

Ha sido la Oficina de Seguridad del Internauta (OSI) la que ... ha alertado de una nueva campaña de distribución de un software malicioso a través de un correo electrónico fraudulento que suplanta a Endesa. En el mensaje se informa de que el usuario se puede descargar su factura mediante un archivo comprimido '.zip' adjunto que viene nombrado como 'factura. Ref-[número factura]'. Este supuesto archivo comprimido es en realidad un archivo '.msi', o lo que es lo mismo, un archivo ejecutable que en este caso contiene un código maligno.

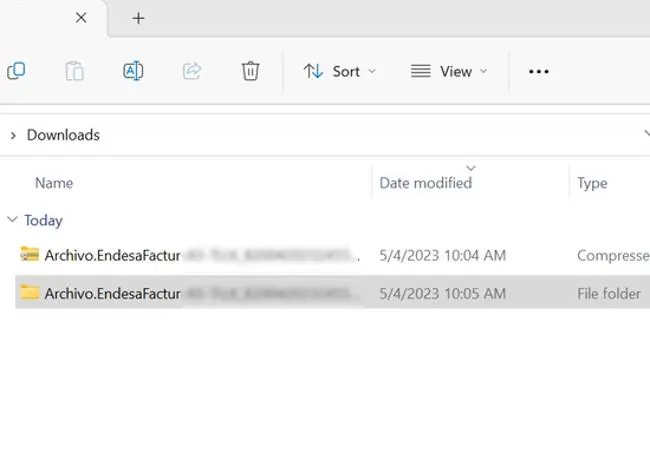

La OSI explica que el archivo se descargará en la carpeta que tenga configurado el usuario o, en su defecto, en la carpeta de 'descargas'. Al descomprimirlo, es cuando el usuario se da cuenta de que no se trata de un .pdf -tipo de formato que debería de tener un fichero de facturación- sino que se trata de un ejecutable .msi.

Si este archivo se ejecuta, el dispositivo queda infectado con el conocido como troyano Grandoreiro, usado principalmente en el robo de información financiera, como datos de tarjetas de crédito y credenciales de inicio de sesión bancarias, para realizar transacciones fraudulentas.

Si no se llega a pinchar en el documento adjunto, la OSI aconseja marcar el correo como no deseado o spam y eliminarlo de la bandeja de entrada.

Si se llega a descargar el archivo, pero no a ejecutar, hay que buscarlo en la carpeta de descargas y eliminarlo, también de la papelera.

En el caso de ejecutar el archivo descargado, la OSI avisa de que, con casi total seguridad, el dispositivo se haya infectado, por lo recomienda seguir estos pasos:

- Aislar el dispositivo o equipo de la red, es decir, desconectar de la red del hogar el dispositivo para que el malware no pueda extenderse a otros.

- Realizar un análisis exhaustivo con un antivirus actualizado, y en caso de seguir infectado, plantearse formatear o resetear el dispositivo para desinfectarlo.

- Recabar todas las evidencias posibles haciendo capturas de pantalla y guardando el email recibido por si fuese necesario interponer una denuncia ante las Fuerzas y Cuerpos de Seguridad del Estado.

¿Ya eres suscriptor/a? Inicia sesión

Publicidad

Publicidad

Te puede interesar

Publicidad

Publicidad

Esta funcionalidad es exclusiva para suscriptores.

Reporta un error en esta noticia

Comentar es una ventaja exclusiva para suscriptores

¿Ya eres suscriptor?

Inicia sesiónNecesitas ser suscriptor para poder votar.